Атака на DeFi-протокол Drift, произошедшая 1 апреля 2026 года, оказалась не случайным взломом, а масштабной спецоперацией. Команда проекта совместно с экспертами TRM Labs и Elliptic подтвердила: за кражей $280 млн стоит государственная группировка из КНДР (известная как Lazarus, AppleJeus или Citrine Sleet).

Фаза 1: «Троянский конь» на конференции

Внедрение началось еще осенью 2025 года. На профильной конференции к разработчикам Drift обратились представители якобы солидной торговой компании.

- Доверие: Преступники не были анонимами. Они месяцами вели содержательные дискуссии в Telegram, обсуждали торговые стратегии и даже вложили $1 млн собственных средств в экосистему Drift для отвода глаз.

- Личные встречи: Злоумышленники встречались с командой лично. Как выяснилось позже, хакеры использовали нанятых посредников (не граждан КНДР) с полностью сфабрикованными резюме и подтвержденным «опытом» в индустрии.

Фаза 2: Механизмы взлома

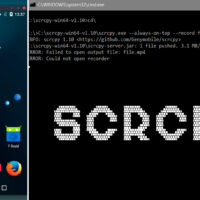

Хакеры получили доступ к депозитарным хранилищам через подделку подписей. Следствие выделило три основных вектора, по которым вредоносное ПО попало в систему:

- Клонирование репозитория: Сотрудник Drift скачал код для развертывания интерфейса, в котором был спрятан вирус.

- Фейковый кошелек: Одного из разработчиков убедили протестировать приложение в TestFlight, которое оказалось шпионским софтом.

- Уязвимость редактора: Хакеры могли использовать «дыру» в софте для разработки, позволяющую исполнять код при простом открытии файла или папки.

Сразу после атаки все контакты и чаты со стороны «партнеров» были мгновенно удалены.

Связь с прошлыми атаками

Криминалистический анализ ончейн-данных связал взлом Drift с группировкой UNC4736. Те же методы и финансовые потоки были зафиксированы при взломе Radiant Capital на $50 млн в октябре 2024 года.

«Это была структурированная операция, потребовавшая значительных ресурсов и месяцев подготовки. Мы работали не с незнакомцами, а с людьми, которым доверяли», — подчеркнули в Drift.

Текущая ситуация

- Работа протокола Drift по-прежнему приостановлена.

- В расследовании участвуют правоохранительные органы и специалисты подразделения SEALS 911.

- Продолжается глубокий анализ оборудования сотрудников для выявления точного источника утечки.

Этот инцидент стал очередным напоминанием о том, что северокорейские группировки сменили тактику: теперь они делают ставку на социальную инженерию и долгосрочное внедрение в команды криптопроектов.